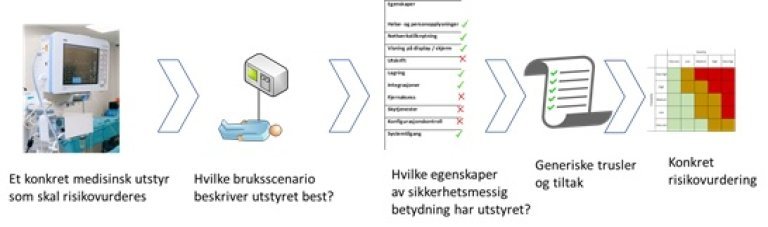

For å kunne beskrive trusler og aktuelle sikkerhetstiltak er det hensiktsmessig å skille mellom ulike bruksscenarioer for medisinsk utstyr. I tillegg er det identifisert en del egenskaper av sikkerhetsmessig betydning for medisinsk utstyr.

Når trusler og tiltak skal vurderes for å sikre medisinsk utstyr, må en finne fram til hvilke bruksscenario og hvilke egenskaper som best beskriver løsningen. Ut fra bruk dette vil de generiske truslene og tiltakene som er beskrevet være et utgangspunkt for en risikovurdering av utstyret.

Nærmere beskrivelse av bruksscenarier

Bruksscenario 1: Medisinsk utstyr uten behandling av informasjon

Eksempel: Operasjonsbord

| Parameter | «ja» eller «kan» indikerer sikkerhetsmessig betydning |

|---|---|

Helse- og personopplysninger | Nei |

Visning på display/skjerm | Nei |

Utskrift | Nei |

Lagring | Nei |

Nettverkstilknytning | Nei |

Integrasjoner | Nei |

Fjernaksess | Nei |

Skytjenester | Nei |

Konfigurasjonskontroll | N/A |

Trusselbilde: Ingen trusler innenfor det som omtales i denne veilederen.

Tiltak: Ingen tiltak innenfor det som omtales i denne veilederen.

Bruksscenario 2: Medisinsk utstyr ikke tilknyttet nettverk.

Eksempler:

- Elektronisk blodtrykksapparat som måler blodtrykket og presenterer kun verdier i et display.

- CTG-apparat som måler hjertefrekvensen til et foster over tid og skriver det ut på papir, men data blir ikke lagret elektronisk.

- EKG-apparat som tolker EKG-data og produserer en rapport som kan skrives ut, og lagres elektronisk i et internt arkiv.

- Pulsmålere

Egenskaper | «ja» eller «kan» indikerer sikkerhetsmessig betydning |

|---|---|

Helse- og personopplysninger | Ja |

Visning på display/skjerm | Kan |

Utskrift | Kan |

Lagring | Kan |

Nettverkstilknytning | Nei |

Integrasjoner (Ikke via nett, men enkelte typer utstyr kan ha integrasjoner med f.eks EPJ via seriellport) | Nei |

Fjernaksess | Nei |

Skytjenester | Nei |

Konfigurasjonskontroll | Leverandør kan ha fysisk tilgang og gjennom dette ha konfigurasjonskontroll |

Trusselbilde og tiltak: Er knyttet til aktuelle egenskaper (tabellen over) for bruksscenarioet. Se kapittel 5.1.2. Nærmere beskrivelse av egenskaper av sikkerhetsmessig betydning

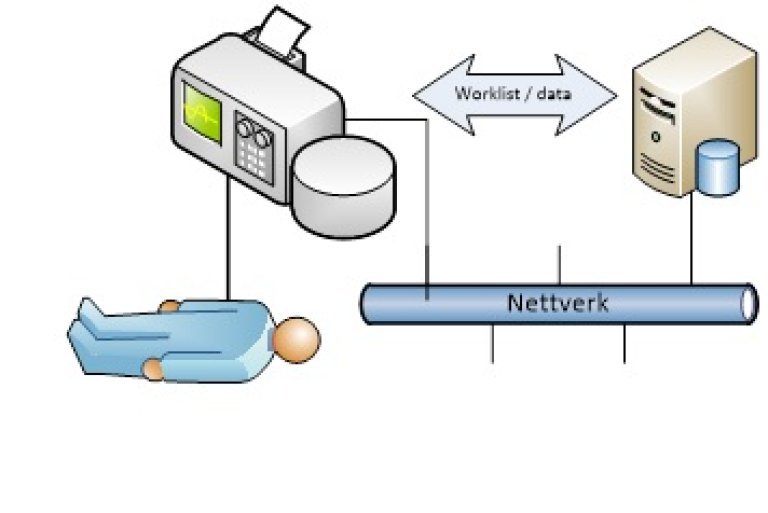

Bruksscenario 3: Medisinsk utstyr tilknyttet nettverk.

Dette omfatter:

- Overføring av data i lokale nettverk.

- MU overfører data i virksomhetens interne nettverk. Dette kan være et dedikert nettverk for MU, eller generelt IKT-nettverk.

- Overføring av data i eksterne nettverk.

- Det overføres data i nettverk som er utenfor virksomhetens kontroll, f.eks. internett eller helsenett.

- Teknisk overvåkning.

- Driftsstatus og andre tekniske parametere overføres fra utstyret i forbindelse med teknisk administrasjon og drift av utstyret. Dette kan omfatte f.eks. feilmeldinger, batteristatus og serviceintervaller opp mot faktisk bruk.

- Trådløs kommunikasjon.

- Dataoverføring internt eller eksternt skjer trådløst, f.eks. over mobile nett eller WL

Eksempler:

- Overvåkingssentralskop som viser pasientnavn og data på en eller flere skjermer.

- EKG-apparat som tolker EKG-data og produserer rapport som kan skrives ut. Den blir temporært lagret elektronisk i det interne arkivet fram til rapporten er lagret i det eksterne arkivet. Da blir alt slettet i det interne arkivet.

- CT som lagrer data som det blir generert bilder av. Data og bilder blir permanent lagret lokalt, mens bilder også blir lagret eksternt. (Årsaken til at data blir lagret internt er at det er kanskje bare det lokale utstyret som kan generere nye bilder fra eksisterende lokale data).

- MU som er plassert i ambulanser og sender data over mobilnettet til en server.

- AN.

Egenskaper | «ja» eller «kan» indikerer sikkerhetsmessig betydning |

|---|---|

Helse- og personopplysninger | Ja |

Visning på display/skjerm | Kan |

Utskrift | Kan |

Lagring | Kan |

Nettverkstilknytning | Ja |

Integrasjoner | Kan |

Fjernaksess | Kan |

Skytjenester | Kan |

Konfigurasjonskontroll | Kan være leverandør |

Trusselbilde og tiltak: Er knyttet til aktuelle egenskaper (tabellen over) for bruksscenarioet. Se kapittel 5.1.2. Nærmere beskrivelse av egenskaper av sikkerhetsmessig betydning.

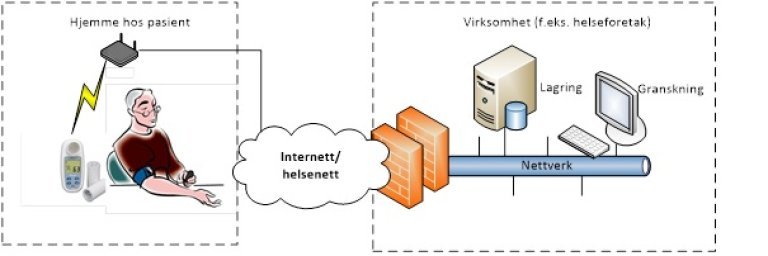

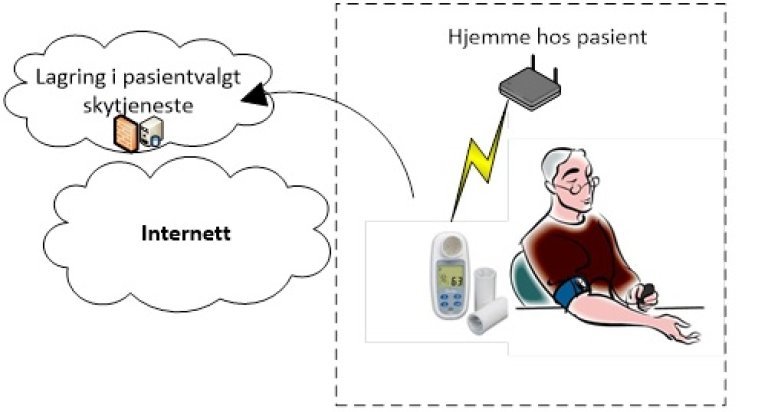

Bruksscenario 4: Behandlingshjelpemidler.

Eksempler:

- 24-timers blodtrykksapparat der det er en løs, standard minnebrikke som lagrer data. Når pasienten kommer inn på sykehuset igjen blir minnebrikken avlest. Alternativt 24-timers EKG der data lagres internt, og der avlesning skjer ved at det bærbare EKG-apparatet kobles til avlesningsstasjon. Data blir lagret internt i avlesningsstasjonen, og rapport kan lagres eksternt.

- MU som blir plassert hjemme hos pasient, og som sender data trådløst til et aksesspunkt i hjemmet. Data sendes videre til virksomheten for lagring/granskning.

- Alarmeringsteknologi, digitalt tilsynsløsninger som plasseres i pasientens hjem/ på pasient og sender data over mobilnettet til responssenterløsninger.

- GPS-klokker, apper på mobil/nettbrett og annen sporingsteknologi/ trygghetsteknologi som plasseres på pasienten som sender data over mobilnett til responssenterløsninger.

- Insulinpumpe utdelt til pasienten som tar det med seg hjem. Neste gang pasienten er på kontroll på sykehuset leser sykehuset ut trenddata av apparatet. Pasienten kan sende data fra det medisinske utstyret vedkommende har fått utlevert til fabrikant av MU som lagrer data hos seg, eventuelt i en skytjeneste.

- MU der data lastes opp til skytjeneste fra pasienten, og der tjenesten omfatter preprosessering før resultatet oversendes virksomheten. (Omfatter ikke helsefaglige vurderinger som medfører journalføringsplikt)

Egenskaper | «ja» eller «kan» indikerer sikkerhetsmessig betydning |

|---|---|

Helse- og personopplysninger | Ja |

Visning på display/skjerm | Kan |

Utskrift | Kan |

Lagring | Kan |

Nettverkstilknytning | Ja |

Integrasjoner | Kan |

Fjernaksess | Kan |

Skytjenester | Kan |

Konfigurasjonskontroll | Kan være leverandør |

Trusselbilde:

- Pasient mister minnekortet/lagringsmedium.

- Digitale angrep fører til at utstyret blir utilgjengelig og/eller tjener som brohode for slike angrep videre inn i infrastrukturen.

Tiltak: Nettverkssikkerhet, sikkerhetsoppdateringer og tiltak mot skadelig kode (4.10).

Bruksscenario 5: Pasienten tar selv i bruk tjenester fra produsenten av utstyret.

Eksempler:

Egenskaper | «ja» eller «kan» indikerer sikkerhetsmessig betydning |

|---|---|

Helse- og personopplysninger | Ja |

Visning på display/skjerm | Kan |

Utskrift | Kan |

Lagring | Kan |

Nettverkstilknytning | Ja |

Integrasjoner | Kan |

Fjernaksess | Kan |

Skytjenester | Kan |

Konfigurasjonskontroll | Kan være leverandør |

Trusselbilde:

- Utenfor dataansvarliges kontroll. Leverandør av utstyr som tilbyr tilleggsfunksjonalitet er dataansvarlig og skal baseres på samtykke fra pasient.

Tiltak:

- Tilstrekkelig dekkende databehandleravtale.

- Virksomheten som leverer ut teknologien ved ytelse av helse- og omsorgstjenester bør gi tilstrekkelig informasjon til pasient/bruker om ansvaret knyttet til ytelsen og dataansvaret.

- Tilstrekkelige sletterutiner etter pasient/bruker leverer tilbake medisinske utstyret til sykehuset/kommunen.

Nærmere beskrivelse av egenskaper av sikkerhetsmessig betydning

1. Visning på skjerm/display

Helseopplysninger vises på skjerm e.l. lokalt på utstyret

Trusler: | Mulige tiltak: |

|

|

2. Utskrift

Utstyret har mulighet for utskrift av helseopplysninger

Trusler: | Mulige tiltak: |

|

|

3. Lagring

Lagring av helse- og personopplysninger. Dette kan skje ved:

- Intern lagring

Helse- og personopplysninger lagres i utstyret. Lagringsplassen er som regel begrenset, slik at lagringen i de fleste tilfeller er temporær. - Ekstern lagring

Helse- og personopplysninger lagres på ekstern lagringsmedium tilknyttet utstyret. Dette kan være f.eks. DVD eller en ekstern harddisk. - Serverbasert lagring

Helse- og personopplysninger overføres fra utstyret til en nettverkstilknyttet server. Dette kan i enkleste form være lagring på et filområde, eller lagring i databaser tilknyttet et fagsystem. - Lagring hos databehandler/i skyløsning

Se nærmere omtale av dette under.

Trusler: | Mulige tiltak: |

|

|

4. Nettverkstilknytning

- Overføring av data i lokale nettverk

- MU overfører data i virksomhetens interne nettverk. Dette kan være et dedikert nettverk for MU, eller generelt IKT-nettverk.

- Overføring av data i eksterne nettverk

- Det overføres data i nettverk som er utenfor virksomhetens kontroll, f.eks. internett eller helsenett.

- Teknisk overvåkning

- Driftsstatus og andre tekniske parametere overføres fra utstyret i forbindelse med teknisk administrasjon og drift av utstyret. Dette kan omfatte f.eks. feilmeldinger, batteristatus og serviceintervaller opp mot faktisk bruk.

- Trådløs kommunikasjon

- Dataoverføring internt eller eksternt skjer trådløst, f.eks. over mobile nett eller WLAN.

Trusler: | Mulige tiltak: |

|

|

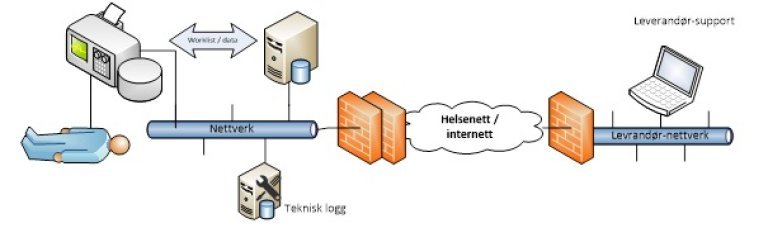

5. Integrasjon

Medisinsk utstyr er integrert med andre systemer, f.eks. PACS/VNA, kurve eller EPJ. Data mottas fra integrerte systemer (f.eks. worklist) og/eller data sendes til integrerte systemer (for eksempel bilder, rapporter osv.)

Trusler: | Mulige tiltak: |

Misbruk av integrasjonsgrensesnitt for

|

|

6. Fjerntilgang

Leverandør trenger VPN-tilgang til utstyret for å drive driftsovervåking, aktiv feilretting eller online brukerstøtte.

Trusler: | Mulige tiltak: |

|

|

7. Skytjenester

En skytjeneste er en betegnelse for alt fra dataprosessering og datalagring til programvare på servere som står i eksterne serverparker, som vanligvis bruker Internett som bærer av datatrafikken. Tjenestene i skyen kjennetegnes ved at de er laget for dynamisk skalering ved kapasitetsbehov, og ved at det som regel betales for faktisk bruk. Leverandører tilbyr for eksempel serverkapasitet i skyen på timebasis.

Trusler: | Mulige tiltak: |

|

|

8. Konfigurasjonskontroll

Beskriver hvor ansvaret for konfigurasjonskontroll er plassert – hos virksomheten, hos en eller flere leverandører, eller en kombinasjon. Konfigurasjonen skal sikre at utstyret og programvaren kun utfører de funksjoner som er formålsbestemt. Leverandøren kan ha tilgang til utstyr og systemer fysisk og/eller via fjernaksess.

Trusler: | Mulige tiltak: |

| Regulere konfigurasjonskontroll gjennom avtale Normens krav til konfigurasjonskontroll (kap. 5.4.1) |